2022情報I 3学期

第4回 授業の振り返りより

質問より

無印は皆さんの回答、☆は先生の回答です

- サマーウォーズのRSA暗号はどうやって解くんですか。

- ☆解けません。漫画の話です。

- httpsの機密性を守る仕組みはどのようになっているのですか。

- ☆公的なサーバ証明書と公開鍵暗号、共通鍵暗号の仕組みを組み合わせています。ここではこれ以上の説明は難しいので、こちらを読んでください。

- 暗号の基礎要素を全て組み合わせることはできますか? /暗号の発展要素はありますか?

- ☆単独で使うことの方が珍しく、複数組み合わせて活用されています。それぞれの基礎要素がそれぞれ発展し、高度な暗号が開発されています。

- 暗号化の変換ルールは数学的なことが多いんですか。

- ☆基本、全部数学です。暗号って文字を変換するように思っていると思いますが、デジタルなので0と1の列をどう変換するのかって話なんです。数字を変換するということは関数なんですね。

- ウイルス対策ソフトが不要だと言ったのか/ウイルス対策ソフトウェアを入れない方が良いのはなぜか。(自分の予想としては、そのソフト自体がウイルスに感染している可能性があるからではないかと思った)

- ☆最近のセキュリティに詳しい人の意見では、Windows Defenderで十分とのことです。逆にウイルス対策ソフトを入れなければならないといわれ、偽ウイルス対策ソフトを入れるリスクの方が大きいということです。

- 顔認証システムでは双子など顔がよく似ている人を見分けることができるのですか?指紋や虹彩などは顔がそっくりな人でも違いそうですが顔はどのようにして見分けているのですか?

- 双子の顔は見分けられない、という検証結果もあります。また、AppleはFace IDについて、「双子や似ている兄弟姉妹、または 13 歳未満の子供については顔の特徴も成長途上にあるため、統計的な確率は高くなり、マスク着用時に Face ID を使う場合にはさらに上がります。この点について懸念される場合は、パスコード認証をご利用になることをおすすめします。」と説明しています。 参考 https://internet.watch.impress.co.jp/docs/event/1216557.html https://internet.watch.impress.co.jp/docs/event/1216910.html

- 共通鍵を使うことのメリットを教えてほしいです。

- 公開鍵暗号と比べて処理が簡単なので、非力なコンピューターでも扱うことができます。

- なぜ送り手は公開鍵でデータの暗号化を行うのに、第三者は公開鍵を用いて復号することができず、送信後は受け手が持つ秘密鍵のみが有効となるのかについて知りたい。 /公開鍵暗号が図を見てもよくわかりません。 /公開鍵暗号の意味が未だによくわかっていません。教えてください。 /公開鍵暗号のシステムがよく分かりません /『公開鍵暗号』についてもう1度説明して頂きたいです!!

- ☆たとえとしてはよくないのですが、公開鍵は開いた状態の特殊な南京錠です。鍵はありませんが錠はかけられます。鍵を分析しても開け方がわからないような特殊なものです。開けることができる鍵は秘密鍵で、公開鍵を作った人だけがこっそり持っているのです。

- 共通鍵のことは納得できたが公開鍵のことが最終的にできていることが共通鍵であることはなんとなくわかったのですが、そこまで過程がよくわからなかったです /公開鍵暗号の秘密鍵を共有する仕組みがよくわからなかった。 /公開鍵暗号の話で、送り手も秘密鍵を用意すれば共通鍵暗号の技術も組み合わせることができるというシステムがよく分からなかった。 /公開鍵暗号を用いて共通かぎ暗号方式にするというのがよく理解できなかったのでもう一度わかりやすく説明していただきたいです

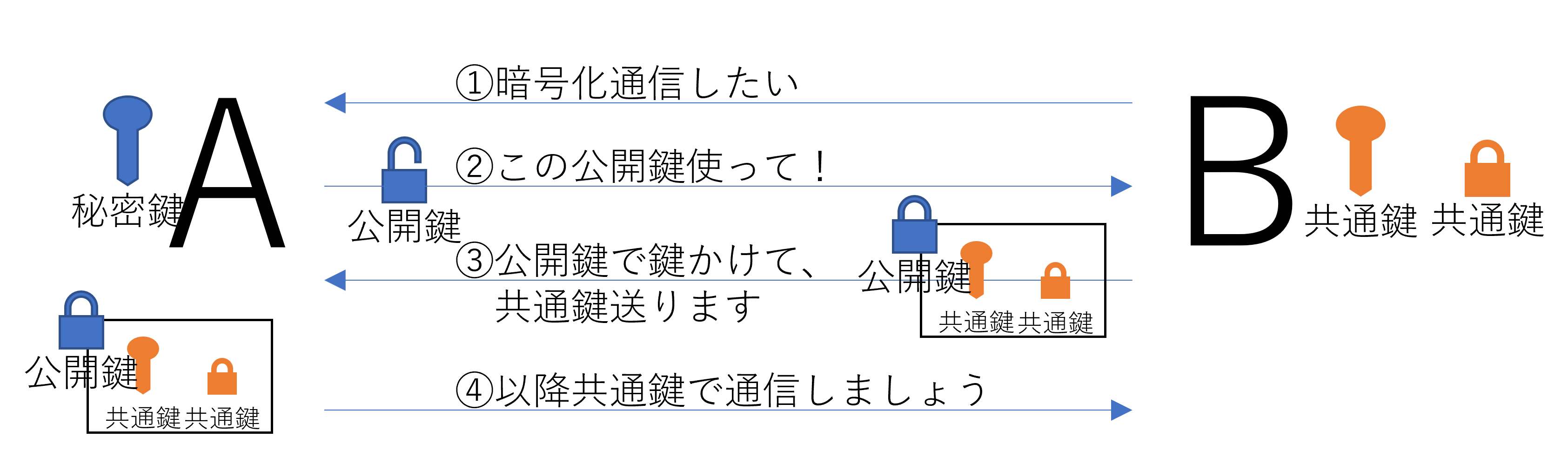

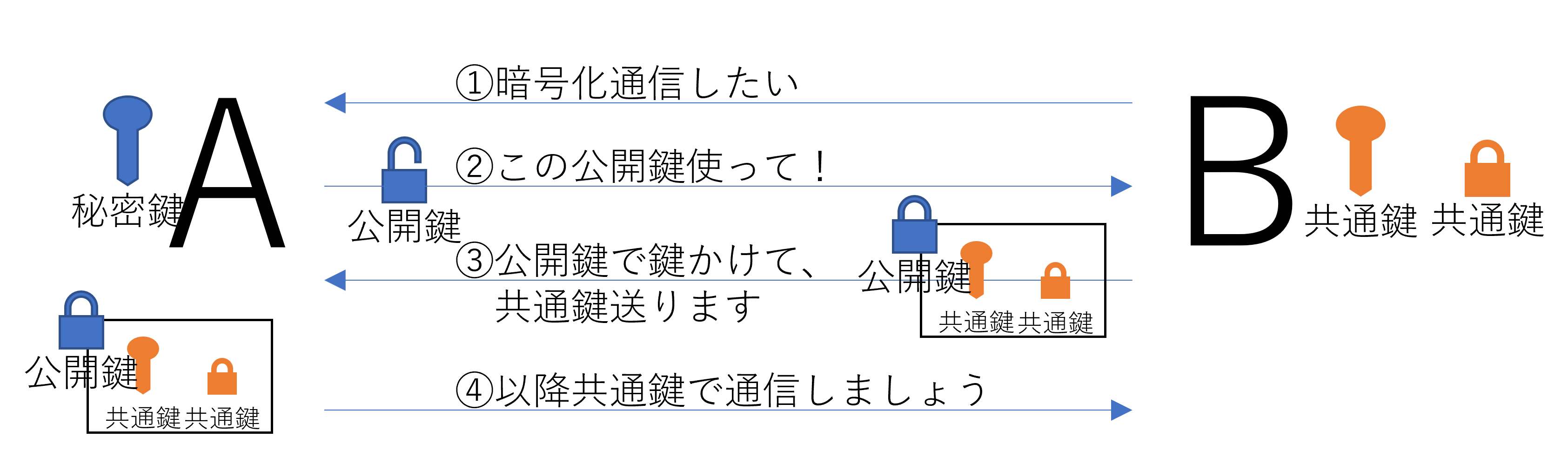

- ☆公開鍵の仕組みは上に書きました。この公開鍵を使います。以下は全体のイメージで正確なものではありません。

AとBで通信する場合、Aが秘密鍵と公開鍵を作り、公開鍵をBに渡します。Bは共通鍵を作り、Aの公開鍵で暗号化し、Bに送ります。Aは受け取ったデータを秘密鍵で復号し、Bの共通鍵を入手することができます。これでAB間で共通鍵が使えるようになります。

- 具体的にどのような場所で共通鍵暗号と公開鍵暗号が使い分けられているのでしょうか?

- ☆上記のように使い分けます。公開鍵暗号は仕組みが複雑なため、処理に時間がかかります。共通鍵暗号は処理は速いのですが、インターネット経由で共通鍵をそのまま送ると、誰かに盗み見られる危険性があります。

- 公開鍵暗号システムで、秘密鍵は物理的に受け渡しするという解釈であっているのですか?また、公開鍵は通信経路にいる人に対するひっかけの役割ということですか?

- ☆物理的に渡せるならそうします。では、GoogleやYahooと物理的に渡せますか?できないので公開鍵を使います。ひっかけってどういうことなんでしょうね。

- 公開鍵暗号で、相手がその情報を見るための鍵はどこから送られてくるのですか。

- ☆公開鍵で暗号化したものは、公開鍵を作った人だけが持っている秘密鍵で復号できます。

- インターネット中に受け手が公開鍵でできることは何ですか。(図中の受け手からインターネットへの矢印の意味)

- ☆教科書P98図2ですね。受け手からの矢印は公開鍵の送信ですね。受け手が公開鍵と秘密鍵を作り、公開鍵を送り手に渡します。図中の説明にあるように、公開鍵暗号方式はかける鍵と開く鍵が異なるのです。

- 公開鍵暗号を用いて情報のやり取りをする際、公開鍵を第三者に使われてしまったら情報が盗まれたり改ざんされたりしてしまうのではないか。

- ☆公開鍵は掛けることしかできない鍵で、開けるには公開鍵を作った人が持っている秘密鍵が必要なのです。

- 公開鍵暗号方式において送り手は受け手から送られた公開鍵を用いてデータを暗号化するが、この公開鍵を受け手が送り手に渡すのはデータの送信を行う過程のどのタイミングか。

- ☆暗号化通信が要求されたときです。送り手が暗号化通信を要求し、受け手が公開鍵を送信します。

- 冗長化とバックアップの違いを知りたいです。

- 冗長化は、回線のことで バックアップは、情報管理のこと。

冗長化は、例えば、A回線に障害が起きても、B回線がA回線の代わりとして機能してくれるというもの。 バックアップは、例えば、写真を撮っていて、もしスマホが水没や破損で壊れても、グーグルやクラウドにバックアップしておけば、撮った写真のデータを取り戻せるということ。

- 情報の機密性を守る多要素認証と情報の可用性を守る冗長化が混同してしまったのですが、何がどう違うのですか。

- ☆多要素認証は本人確認を確実にするためのものです。それぞれの要素すべてで認証できなければ利用できません。冗長化は可用性を確保するものです。どちらかがダメでもどちらかが使えればいいわけです。

- 多要素認証とは、例えば、IDとパスワードの二つを認証するときに必要とする、ということですか。

- ☆認証する要素が単数でないということです。パスワードによる認証だけでなく、スマートフォンやIDカードなど、別のものを利用した認証をおこなうことです。IDは基本的には公開情報ですから、ID自体は認証の対象ではありません。IDに対して認証するのです。

- セキュリティーがよわよわだった2000年代はどんな感じだったんですか?今よりもインターネット犯罪は多かったんですか?

- 多かったか、については統計などがないので分かりませんが、世界初のインターネットワーム(ウイルスのようなもの)と言われているものは1988年に誕生しています。また、2000年代以降、企業のサーバーにウイルスが仕込まれ、大量の機器がウイルスに感染するという事件も起きています。

☆今と大して変わらないと思います。守りが弱くても、攻撃側も弱いわけです。

- ファイアウォールはなぜファイアウォールという名前なのですか。

- ウイルスという火の手から自身を守る防御壁という由来があるそうです。

☆カタカナは英語に置き換えて考えましょう。FireWallは防火壁です。家(ネットワーク)の中を防御するんです。

- ファイヤウォールの仕組みはどのようになっていますか。

- PC機器にはポートと呼ばれる通信の出入り口があり、ポートの制御機能がファイアウォールに備わっており、定められたポリシーに従ってアクセス要求を許可するか判断するため、必要な通信だけを通過させて、不正な通信はブロックできるようになっています。

- DLSサーバのウェブの安全性の確認にセキュリティシステムは使われていますか?

- ☆DNSサーバですかね。ウェブの安全性の確認って何でしょう。セキュリティシステムというのも何を指しているのかわかりません。できるだけ意味をくみ取って回答するようにしているのですが、ちょっと難しすぎです。

- セキュリティーポリシーをサービスの利用者に提示することが主流になったのはいつ頃なのか。

- ☆正確にはわかりませんが、私が「東京都教育委員会情報セキュリティポリシー検討ワーキンググループ」に参加させられたのが2006年なので、その頃からかと思います。

- 以前しめじ(キーボードのデザイン変更アプリ)に打った言葉がしめじのアプリを管理する会社から流出していると聞いたことがあるのですがなぜインターネットを介してるわけではないのに流出するのですか?

- ☆インターネットを介していないってどういうことでしょう。Simejiは新しい言葉とかすぐに変換できませんか?クラウド変換とか出てませんか?バッチリ通信してますよ。あなたの入力した言葉、みんな知ってますよ。個人情報とは紐付いてないでしょうけど。

- デジタル署名がどのように使われるのか知りたいです。

- デジタル署名は公開鍵暗号方式が使われているので改ざんされる可能性が低く、文書の機密性や信頼性が高まる。(ただのオンライン署名とは違う)契約書などの重要度の高い文書で使われることが多い。

- デジタル署名は、どのようにデータの改ざんを防いでいるのですか。(デジタル署名だけそのままにして、ほかのデータだけを改ざんしたら気づかないのではないか)

- ☆そこでハッシュ値が使われます。デジタル署名には送信データのハッシュ値が含まれているので、受け取り側で受信したデータからハッシュ値をもとめ、送られてきたハッシュ値と照合すれば、改ざんが検知できます。トピック集P45に説明があります。

- なぜ暗号化に南京錠のイメージはふさわしくないのか

- ☆データに鍵をかけるのではなく、データ自体を改変して読み取れないようにするからです。

- バックアップしたデータを不正アクセスにより改ざんされることはありますか。

- バックアップしたデータも相手のデータやデイバスをロックして、それらの解除のために攻撃者に身代金を渡す、ランサムウェア攻撃にあう。ランサムウェア攻撃では被害者は攻撃者に身代金を渡さないとデータ内に入れなかったり、攻撃者がデータを悪い状態にすると脅迫したりするため、改ざんされる可能性もあると考えられる。

- ハッシュ関数についてなぜ受け手はハッシュ関数の逆を用いて元の文書を解読できないのでしょうか

- 情報の授業で、可逆圧縮と非可逆圧縮があると習いましたね。(1学期学期第15回 目的に応じたデジタル化)ハッシュ化では元の文を非可逆圧縮してハッシュ値を得ているので、圧縮されて消えた部分のデータを補完できず、元の文書は解読できません。しかし、世の中には暇な人がいたもので、簡単な単語ならハッシュ値から戻すことができるサイトも存在します。これらは、単語からハッシュ値を求め、それをデータベースにまとめるという強引な方法を使っているようです。

☆逆関数が存在しないからです。ハッシュ関数は同じ操作を条件を満たすまで何度も繰り返し実行します。繰り返した回数がわからなければ、元に戻すことができないのです。

- 完全に聞き逃してしまったのですが、ハッシュ関数でハッシュから元の文字式を得ることができないのは何故ですか。そして元の文字式を得ることができないのであればどのようにハッシュ関数で暗号化された文字式を利用するのですか。

- ハッシュ関数は同じ文字列を入力すると同じ値が出てきます。パスワードを入力するとき、入力した文字をハッシュ関数にかけ、登録したパスワードのハッシュ値と一致すれば、そのパスワードが正しいことがわかります。ハッシュ値から入力した文字に戻すことが困難なため、パスワードを見つけ出すことが難しく、安全に利用できるようになっています。

☆逆関数が存在しないからです。少し考えてください。1文字でも1万文字でも256ビットのハッシュ値になるわけですから、同じハッシュ値となる長さの違う別の文字列が存在します。

- ハッシュ化されたものはある規則性によって文字列になっているのでは無いのですか?

- ある規則性で文字列(ハッシュ値)が作られているため、同じ文字を入力すると同じハッシュ値が出てきます。ですが、012と0123は数が似ていたとしても、全く違うハッシュ値が出てきます。

- ハッシュ値はとても安全そうに感じられますが、やはりそれでも暗号が破られてしまうのでしょうか。

- 2017年に「SHA-1」というハッシュ関数がGoogleによって破られたことがあるそうです。

☆まず、ハッシュ関数は暗号ではありません。破られたといっても、同じハッシュ値となる文字列を見つけることができたということで、元の文字列が復元できたということではありません。

- ハッシュ関数についてです。ハッシュ値から元の関数を求めることは出来ない、 送った側と受け取った側のハッシュ値が同じであるかどうかを見る言う説明から、ハッシュ関数はデータの改ざんがないかどうかを調べるためのものという認識でいいのでしょうか?

- ☆元の関数でなく、元のデータですね。ハッシュ値は改ざんを検出するために使います。

- なぜ文字の長さが変わっても一定の長さのハッシュ値に変換できるのか。 /ハッシュ関数の仕組みが大まかに知りたいです

- ☆アルゴリズムに従ってハッシュ値は求められます。文字列が長ければ何度もそのアルゴリズムを実行して目的の桁数になるまで繰り返します。仕組みは大変難しいですが、こちらに丁寧な説明があります。

- ハッシュ関数の256ビットである意味はなんですか。ハッシュ値から元の文字列が求められないのに、どうして機密性が守れるのですか。(どうやって変わっていないのか調べるのか)

- ☆SHA256は256ビットのハッシュ値を求めるアルゴリズムなので、256ビットのハッシュ値が生成されます。意味はなく、そう決めたのです。現時点では256ビットのハッシュ値で十分だという考えに基づいています。

授業でも説明しましたが、改ざんされては困るデータは、データとともにハッシュ値を送ります。受け取った側でデータからハッシュ値を求め、送られたハッシュ値と比較して同じであれば改ざんされていないということになります。ハッシュ値は暗号ではないので、元のデータを復元することはありません。改ざんを検出するのに使うのです。

- 今日の気温は4℃、明日は8℃と2倍になります。が、2倍はおかしいから比例尺度ではなく間隔尺度であるという説明がよく分かりません。普通に4℃から8℃は2倍だから比例尺度でいいのではないかと思ってしまいます。

- 天気予報で、気温が今日の二倍といわれても体感はどのくらいなのだろうって、少しわかりずらいですよね。他にも例を挙げると、今は朝の7時だから、2倍した14時に集合ね!とは言いませんよね。(これは間隔尺度)

☆とてもわかりやすい説明だと思っていたのですが(泣)。感覚的に気持ち悪くないですか?4℃上昇したっていいますよね。

- 比例尺度と間隔尺度の違いがよくわかりませんでした。 /比例尺度の教科書の例がすこし分かりづらかったです。

- 間隔尺度は値の大小関係とその間隔に意味があり、比例尺度はさらに値の比にも意味がある。なので気温や西暦のように2倍して違和感があるものは間隔尺度。

- 間隔尺度と比例尺度の違いがよくわからない

- この二つは、もともと量的データで数値に意味があるものを指します。 間隔尺度 :共通のスケールで等間隔に存在する数値のこと。何倍であるかどうかには意味がない。 (時間、気温、西暦 )、比例尺度 :比率(増えたり、減ったり、それ同士を比べたりすること)に意味がある。 (身長、体重、来場客数、売上高 )

- 順序尺度のイメージが持てないのですが、段階的評価以外にどのような例がありますか。 /席番号は名義尺度ですか?また、順序尺度の教科書にのっているもの以外の例を教えてほしいです。

- ☆50音順の名簿に振られた出席番号/競技の着順/○○ランキング/手順書の番号/本のページ/情報の授業回/連続ドラマの放送回など。順番に対して番号を振ったものです。iPhoneのモデルナンバー(13や14)も順序尺度と言えそうです。

- 円グラフが使える場面は存在しますか

- 比較対象がなく、項目が少ないデータの時だと思います。

感想より

- 情報を盗まれたわけではないが、インスタでなりすまし被害にあっているので情報に対して疑いの心をもって情報に真摯に向き合うことが大切なのだと思った。

- 推測されにくいパスワードと多段階認証をしていれば、なりすましの被害に遭うことはないと思います。最近のサービスはどちらもきちんと設定できるので、きちんと設定して使うようにしましょう。なりすまされてあなたに被害がなくても、友達に被害を及ぼすことも考えられますよ。

- 相方のおかげで授業についていけた。

- ペアワークの利点ですね。

- 比例尺度が、何倍しても違和感がないというのが分かりやすかった。立体グラフは手前が大きく見えるというのはとても使えそうだと思う。(騙すのではなく、多いものを多いと理解してもらうため)

- それが「騙し」なんです。本当に多ければ、そのままでも多いと理解できるのです。ついつい無意識に騙しちゃうんです。

- URLがhttpsのサイトはURLの横に鍵マークみたいなものが現れるので、これには暗号が使われているのではないかと思った。情報化していくとともに情報を守る技術も向上していかなければならないのだと感じた。

- その通りです。IDやパスワードを入力するWebサイトでは、鍵のマークがあるか必ず確認してください。

- 自分のクラスではSNSのアカウントが動かないまま残っています。全員がアカウントとパスワードを知っています。しかし、情報セキュリティ上から言うと良くないと思いました。SNSのアカウントなのでいつでもアクセスできる点では可用性はあるように思えますが、40人全員が知っていてパスワードの流出が起きることもある点、誰がクラスアカウントを動かしたかが分からないという点で機密性、完全性が低いです。だからといってクラスアカウントは高校生には当たり前のようで、「作るの良くないよ」と言えないのが現実です。

- IDとパスワードを共有するというのは、セキュリティ上一番よくないことなんですよね。本来なら個人のアカウントで共用のアカウントが使えるようにすればいいのですが、そこまできちんとやっている「クラスアカウント」はないかもしれません。

- グラフを作るためのExcelのデータの打ち込み方がわからなかった。同じデータでもグラフの種類によって上手くいったり、一部のデータが消えたり、配置がおかしくなったりした。汎用性の高そうな円グラフや横棒のグラフなど汎用性の高そうなグラフのデータの打ち込み方だけでもマスターしたい。

- Excelでグラフを作る方法は授業でやりましたね。見出しをつけて表を作り、範囲指定してグラフを選択すればできます。実習の時に説明を丁寧に一つ一つ追うのではなく、一通り読んで自分でやってみるつもりでないと、いつまでたっても自分でできるようになりませんよ。

- ハッシュ関数は、分かりやすくて役に立つものだと思ったので、扱えるようになりたい。

- 人間が意図して使うものではなくて、暗号化や認証の中でソフトウェアが勝手に利用するものです。

- ブラウザにもともとあるウイルス対策だけで十分ということは覚えておきたい。

- ブラウザではありません。OSに標準装備されたウイルス対策で十分だということです。

- 今は共通鍵暗号より公開鍵暗号の方が安全で多く使われているということが分かった。

- そんなことはありません。適材適所で両方とも使われています。

- 店舗の「1号店」「2号店」なども質的データだと思った。

- 順序にも意味があるので、順序尺度ですね。

- スライドで、情報の「セキュリティポリシーを定める」という文の下に、「結局は人が一番心配」と書いてあって、確かにルールが定められていたとしても人間が勝手に破ってしまえば、そのルールも権限が弱くなってしまうと気付いた。ルールとともに、そのルールの本質を理解して守る態度が必要だと考えた。

- たとえば、月に20万円の収入がある人が、「このデータを持ち出せば1億円」という状況になったら、どうなんでしょうね。一人で管理していたら、魔が差すかもしれません。そうならないように、複数名で作業したり、他の人の承認がないとデータが取り出せないなどのセキュリティポリシーを定めるのです。セキュリティにもコストがかかるのです。

- 可用性を守る技術に、「ウイルス対策」とか「ファイアウォール」(この場合は個人利用のためのソフトウェア=パーソナルファイアウォール)があるが、例えば、Nortonやマカフィーなど、本当に意味があって、機能しているのか、不安になる。下手にパソコンを素人が購入するときにソフトの導入を勧められて、あとで、自由な操作ができなかったり、動きが重くなったり、個人情報の監視・収集に利用されたりしてして、後悔することになると思う。社内ネットワークを不正アクセスから守る、「ファイアウォール」ならまだしも、個人用は必要なのか疑問だ。

- そういった観点から、OSに標準装備されたウイルス対策をしっかり使おうということのようです。

- COUNTIFが使えるようになった。最初、使い方がわからなかったので、関数のやつ(fxみたいな)ので関数を検索して、使い方を把握した。

- いいですね。Excelの使い方、人によって使い方が違うので、授業であまり時間をかけても無駄なんです。「こんなのできないかなぁ」と思ったら検索すればわかるようになっています。問題意識を持って積極的に使っていくと使えるようになるんです。

- 暗号化されたファイルも共通鍵もメールで送るPPAPは本当に無意味だなと思った。最初は質的データと量的データの区別がつかなかったが、例を聞くと理解できた。質的データを比較しても仕方がない。

- PPAP、なくならないですね。PPAPとはP:パスワードを書けたファイルを添付したメールを送り、P:パスワードを書いたメールを送るA:暗号化したファイルをやりとりするP:手順(プロトコル)のことです。パスワードだけあらかじめ送っておいたり、パスワードはSMSで送ったり、ちょっと工夫すればいいのですが、それができないんですよね。

- 今回の授業で特にセキュリティについて理解を深めることができた。情報の暗号化はよく考えられた仕組みですごいなと思う。また、いくらコンピュータにセキュリティがあっても、人間の過失で流出してしまうと本末転倒だと感じた。個人的に暗号化に関しての図示はとても分かりやすかったので、専門家の人にクレームを受けていると聞いて驚いた。

- 暗号化の仕組みは複雑なので、全体像を大まかにとらえられることを目的として、鍵などを使って図示しているのですが、詳しい人にとっては間違っているそうです。

- クラッシーの振り返りのデータの分析するときに、それが質的データであることは分かったけれど、それをなんのグラフにどうやって表せばいいのかという問題になった時に急に戸惑ってしまった。また、一発で正解を導こうとして迷うことに時間をかけすぎた。いろんなグラフを表示させて、こうでもない、ああでもないとペアの人ともっと試行錯誤すればよかった。情報は知識だけ持っててもしょうがないなと思った。

- 学校で外部漏えい禁止のQRコードやパスワードを書いた紙が配られることがあるけれど、人間はいくら注意されても無くしてしまう可能性が十分にあるから、情報の機密性が低く危ないのではないかなと思った。

- データの分析もどんな種類ごとに分類するかや、どんなグラフを使うかによってわかりやすさや見え方が変わってくることを実感しました。

- セキュリティを守るために、共通鍵暗号や公開鍵暗号など役割が同じであっても、情報や鍵の伝え方が異なるものがあることで、世の中のさまざまなセキュリティが守られているのだと思った。パスワードはセキュリティの一部であるが、セキュリティであるという感覚は薄いため、すぐバレてしまい、セキュリティの意味がなくなってしまうと思う。そのため、手間がかかったとしても、セキュリティを高める必要があると考えた。

- ハッシュ関数を使うことによって、データが改竄されいないか調べることができるというのがおもしろかった。機密性を守るというと、情報が漏れないようにすることを思い浮かべるけど、ハッシュ関数みたいな方法もあるのだと意外に思った。

- ハッシュ値を用いた機密性を守る技術の仕組みが本当によくできているなと思った。元の文字列どころか文字数さえハッシュ値から求めることが出来ないから情報を読み取られる可能性はないが、何か少しでも手が加えられたらハッシュ値が異なることにより改ざんに気づける。セキュリティとして完璧に近いような気がした。

- ペアでのデータ分析で、到達度を全体とE組とH組で比較をしようとして3つの円グラフを作成してしまったが、到達度は4段階あるため、クラス間での違いが見にくいことを指摘されてはっとした。データをグラフに表すことで一番重要なのは一目見て違いがわかるようにすることだと感じた。

- 間隔尺度が難しいと思った。間隔尺度は0のときに気温0度のように相対的に存在すると考えたらわかりやすくなった。

- 今までの授業ではペアワークをすることの価値をいまいち実感することができませんでしたが、今回の授業の実習で自分とは異なる見方を持つ人と意見交換をすることで自分の視野が広がり、それがかえって今後の受験等々に生かされると思いました。また、今度ペアワークがあった際は積極的にペアと意見交換や話し合いをして自分の考えや見方を広げていきたいと思います。

- 最近、医療機関が攻撃を受けているニュースをよく目にする気がします。気になって調べてみると、近年世界的にサイバー攻撃が増加しており、最も攻撃を受けた業界のトップ3は「教育・研究」「政府・軍関係」「保健医療」だそうです。教育・研究が一位だったことが少し以外だったのですが、コロナ渦で一気にオンライン化が進んだのに対して、サーバーや端末のセキュリティ対策が十分でない所が多く、それがサイバー攻撃の増加につながったそうです。企業が情報セキュリティを強化し続けていくのはもちろんですが、自分たち生徒も、危ないサイトには入らない・ソフトウェアをアップデートするなどできることは色々あるので、今後そういったことも意識していこうと思いました。

- 自分や自分の周りでは情報の機密性や可用性、完全性がきちんと守られている気がする。しかし、これらが未来永久的に安全ではないということもわかった。なぜなら、パソコンがしっかり作動しても人間がなにかしてしまえば情報の安全性は保たれ無くなってしまう。だから、できる限り個人情報を入力しない、パスワードを複雑にするなどして、自分自身で個人を守る行動を積極的に取っていきたい。

- 新しい形態の授業が個人的には好きだと思った。分からない部分を聞いたり、正しい理解かどうかの精査をしてもらったりと、授業内容を深める行為がしやすい。(why?→仲の良い友達や頼れるお方と隣になれるから)最後の実習でも、2人の観点を合わせた考えでデータの抽出、グラフ化を行うことができた。

- 知識は単純暗記が簡単っちゃ簡単だが、あんなに毎日休まずすっと頑張っていた中3の時に学んだ記憶もすべて残っているわけではない。けど、理屈とかそうなった経緯までしっかり考えたものは記憶の中に残っている。だから考える学習は必要なのであると思う。

- 普段よく使うLINEにも暗号化を見つけた。Letter sealingというものだ。送信から受信までずっと暗号化されたままでメッセージを送受信でき、暗号を解く鍵、暗号化キーは送信者と受信者しか持っていないという仕組みであった。私が確認してみると、誰のトークルームでも自分の持つ番号は同じで、友達追加してない人のいるグループラインでも全員の暗号番号が分かってしまった。それを悪質に利用することができるのかとても気になったので考えてみようと思う。

- 分析を行う際に円グラフは望ましくなく、帯グラフが良いということを初めて知った。探究や調べ学習の時には実験、調査などグラフにするための材料集めは力を入れて頑張るけれど、その結果をグラフにまとめる工程はあまり力を入れず、なんとなくで終わらせてしまいがちだが、「どのようなグラフにするか」という結果を伝える手段の選択もとても重要だということが分かった。また、3Dの円グラフは手前が大きく見えるという話を聞き、無知であったり何も考えないでいたりすると相手にとって都合のよい勘違いをしてしまうので常に疑いの目を持つことは大事だと思った。

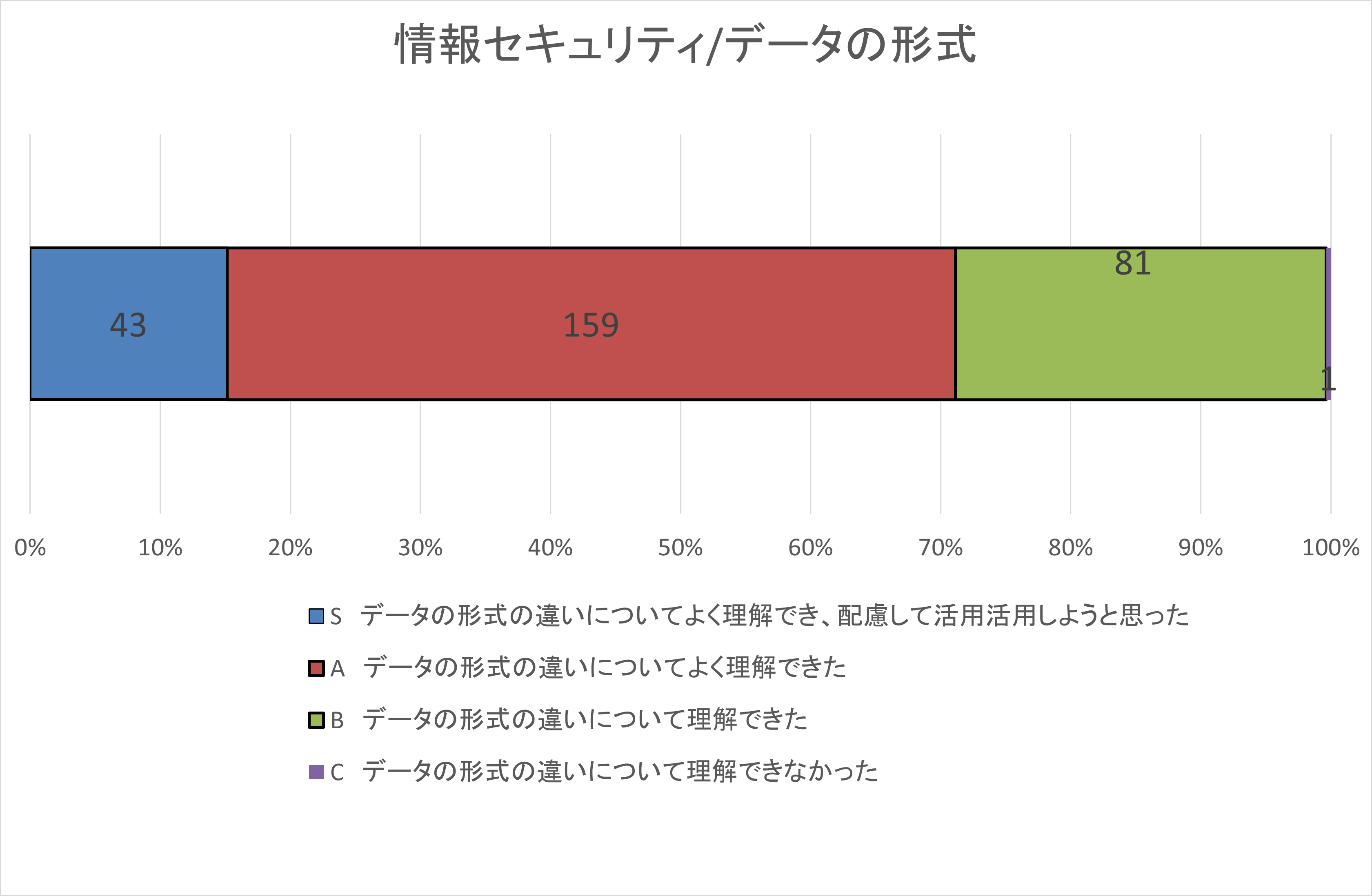

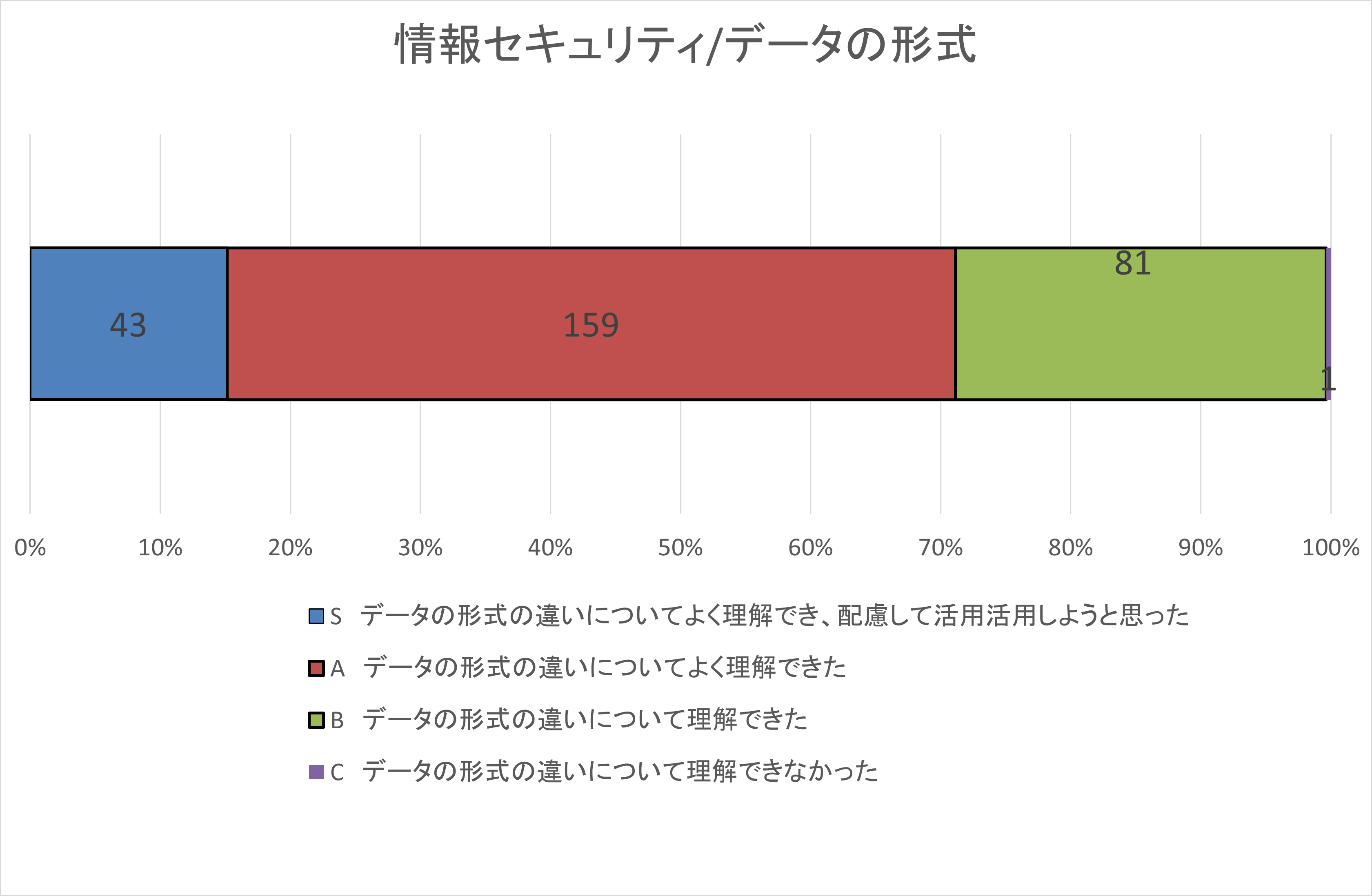

自己評価集計

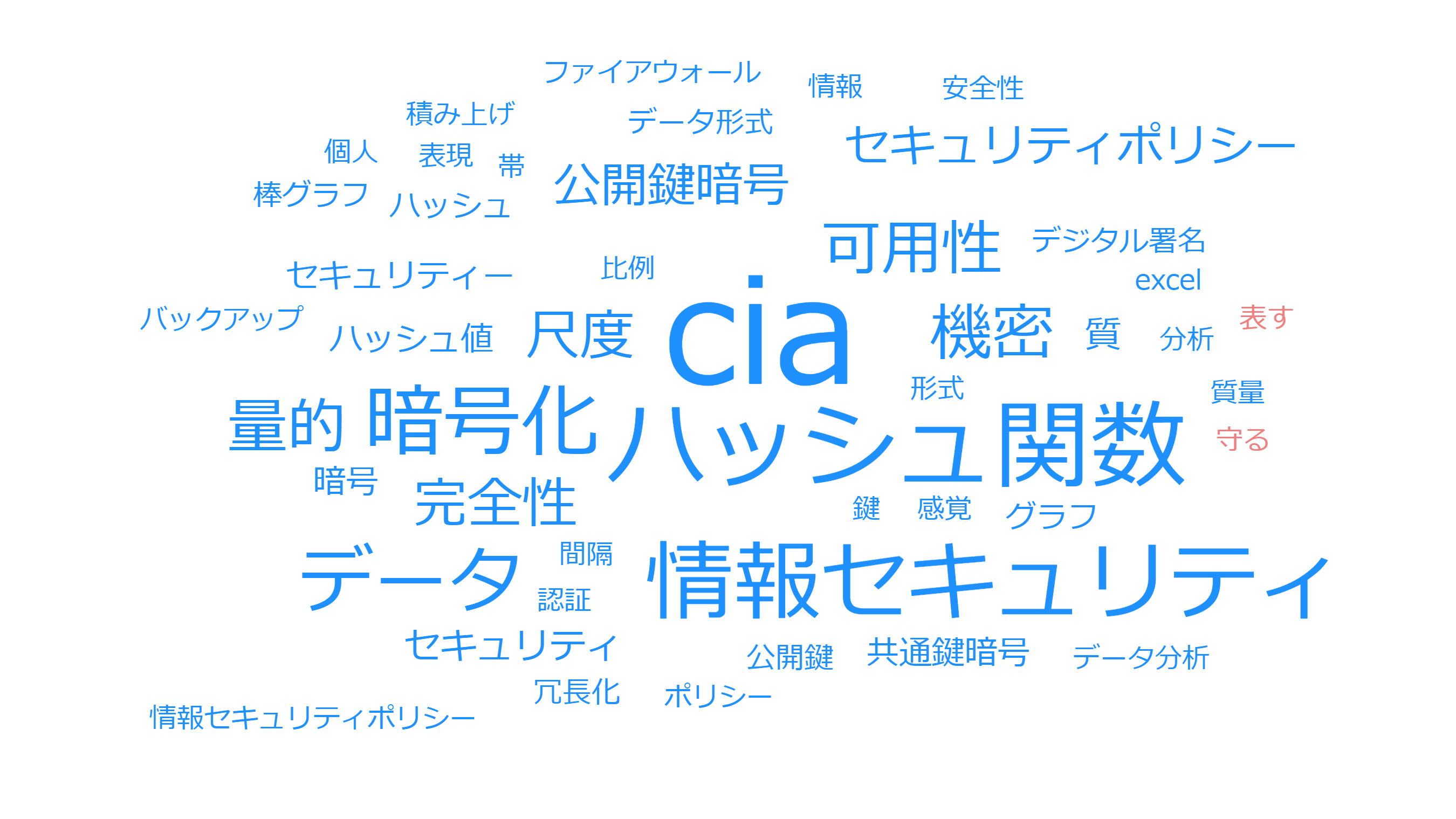

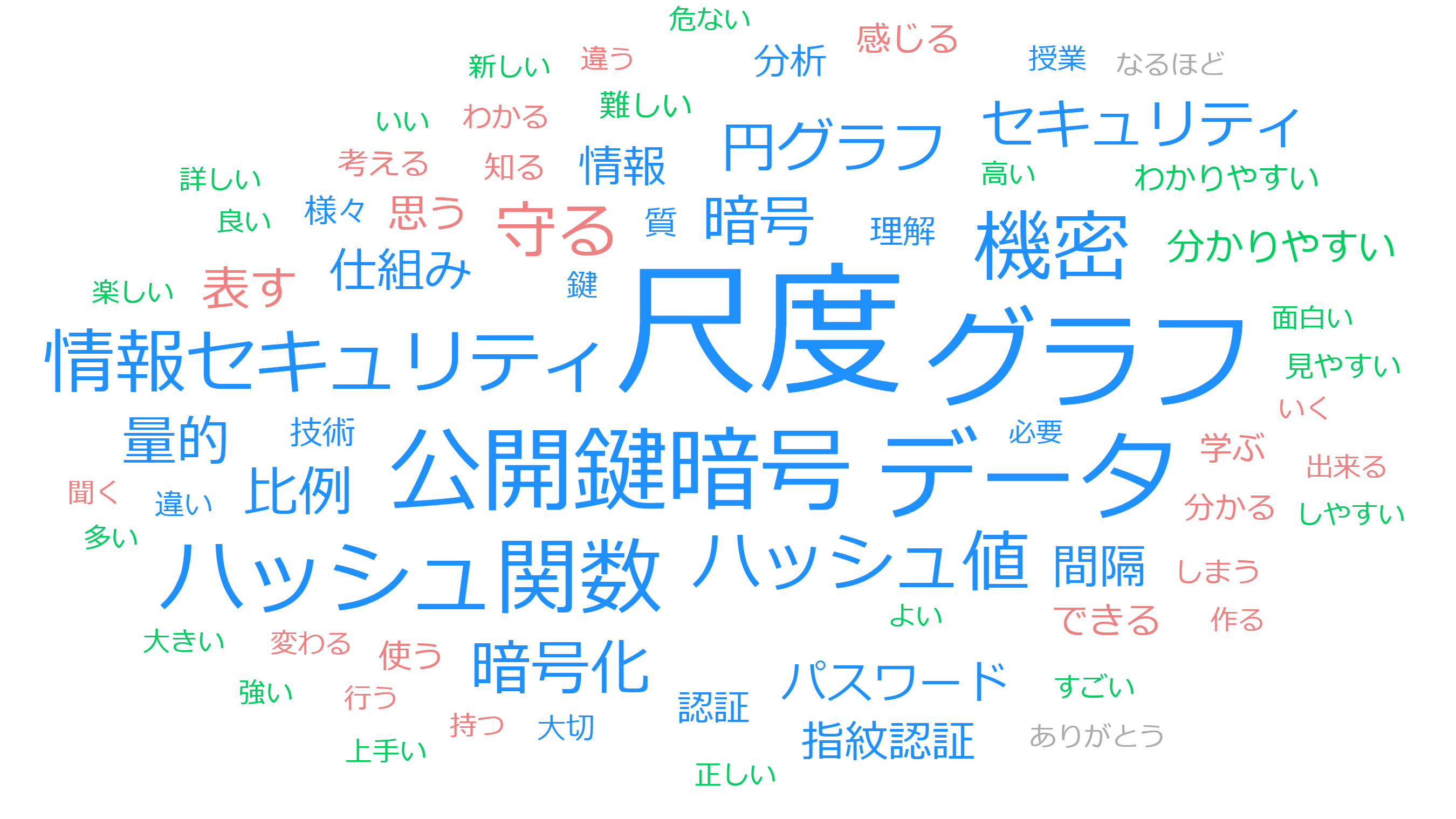

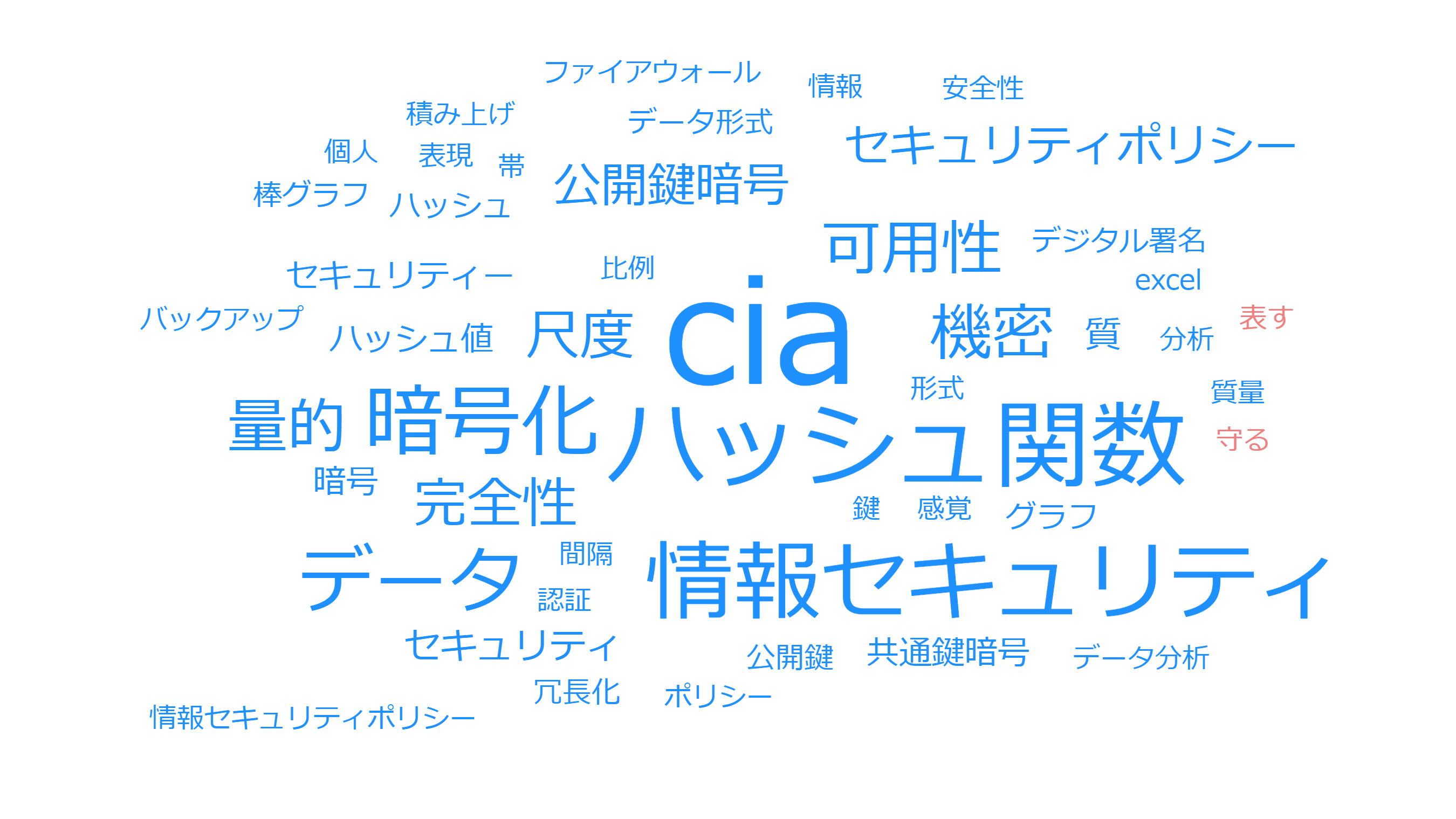

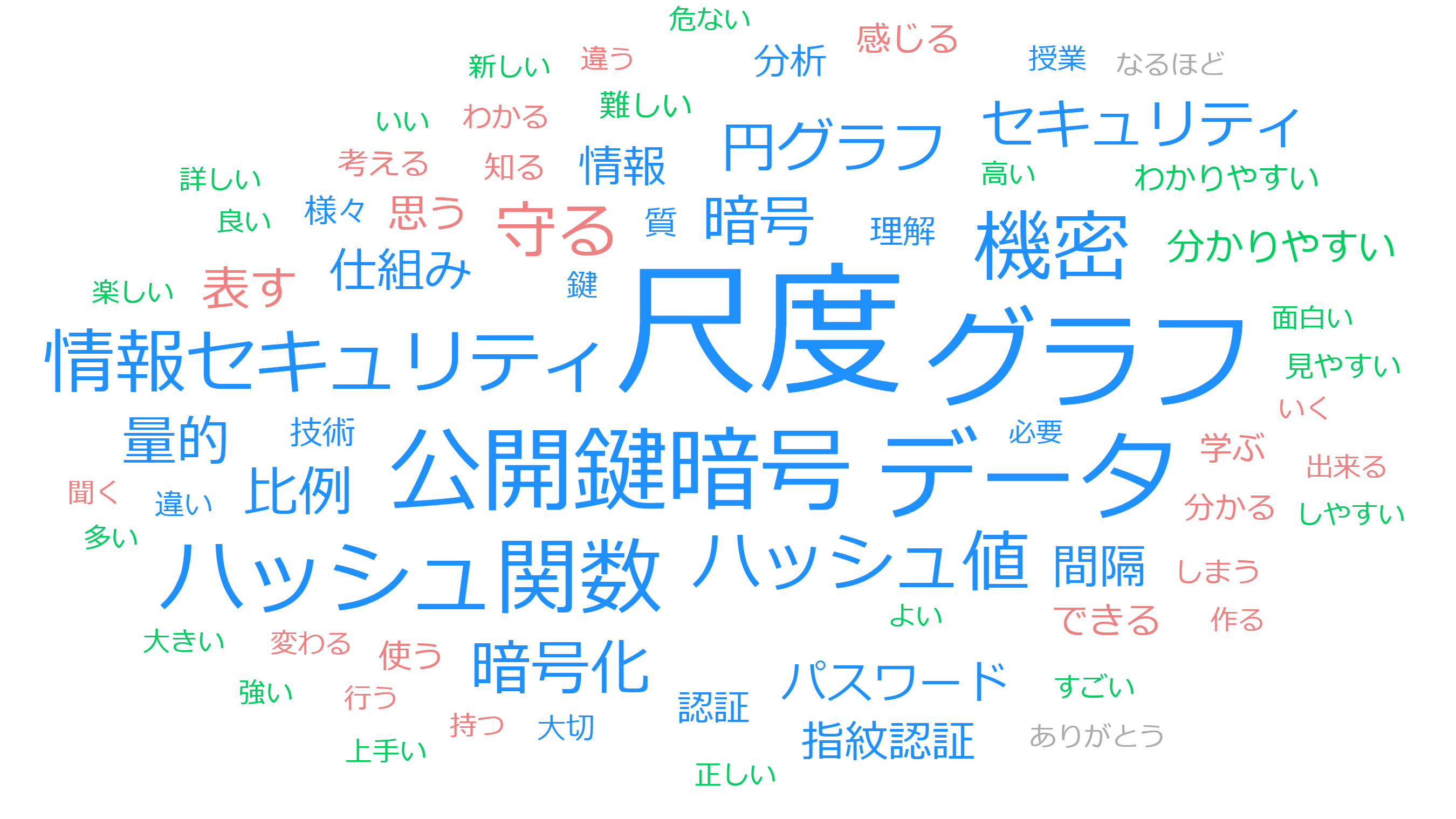

ワードクラウド

- 3つのキーワード

- 感想や気づき

テキストマイニング 無料ツール by ユーザーローカル

前のページに戻る